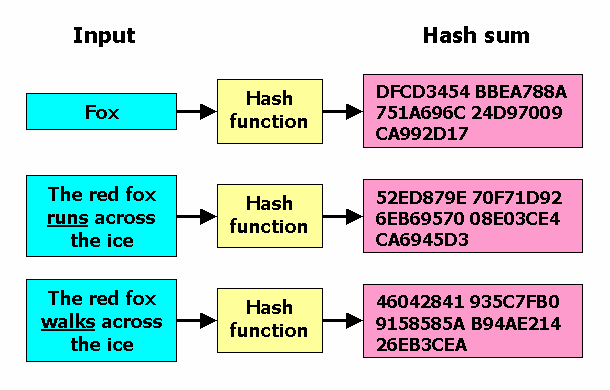

इस वर्ष के "विश्व पासवर्ड दिवस" के अवसर पर, सुरक्षा निर्माता कैस्परस्की द्वारा जारी एक अध्ययन से पता चला है कि जब MD5 एल्गोरिथ्म द्वारा संरक्षित पासवर्ड हैश को बल देने के लिए एकल हाई-एंड GPU का उपयोग किया जाता है, तो लगभग 60% पासवर्ड एक घंटे के भीतर क्रैक किए जा सकते हैं, और उनमें से लगभग 48% एक मिनट के भीतर भी क्रैक किए जा सकते हैं, जिससे पारंपरिक पासवर्ड की सुरक्षा के बारे में उद्योग में नए सिरे से चिंताएं पैदा हो जाती हैं।

अध्ययन के लिए, कैस्परस्की ने एक नमूना सेट का चयन किया जिसमें डार्क वेब लीक डेटाबेस से 231 मिलियन से अधिक अद्वितीय पासवर्ड थे, जिनमें से 38 मिलियन अनुसंधान के पिछले दौर के नए डेटा थे। शोधकर्ताओं ने इन प्लेनटेक्स्ट पासवर्ड को फिर से हैश करने के लिए MD5 का उपयोग किया और एकल NVIDIA RTX 5090 ग्राफिक्स कार्ड पर क्रैकिंग परीक्षण किया। परिणामों से पता चला कि अधिकांश पासवर्ड बहुत ही कम समय में पुनर्प्राप्त किए जा सकते हैं, जिसने उच्च-प्रदर्शन हार्डवेयर की बढ़ती लोकप्रियता के संदर्भ में आधुनिक क्रिप्टोग्राफी सिस्टम की नाजुकता को भी उजागर किया।

हालांकि RTX 5090 सामान्य डेस्कटॉप उपयोगकर्ताओं के लिए मुख्यधारा ग्राफिक्स कार्ड नहीं है और महंगा है, कैस्परस्की ने बताया कि यह कोई बड़ी सीमा नहीं है। हमलावर क्लाउड सेवाओं के माध्यम से कम लागत पर समान स्तर के जीपीयू किराए पर ले सकते हैं और पासवर्ड क्रैक करने के लिए "घंटे के हिसाब से चार्ज" कर सकते हैं। इसका मतलब यह है कि भले ही कोई सामान्य उद्यम या वेबसाइट ऐसे महंगे हार्डवेयर को स्थानीय स्तर पर तैनात नहीं करती है, एक बार उसका पासवर्ड डेटाबेस लीक हो जाने के बाद भी उसे वास्तविक जीवन के हमले के परिदृश्यों में उच्च तीव्रता वाली क्रैकिंग क्षमताओं का सामना करना पड़ेगा।

शोध रिपोर्ट इस बात पर जोर देती है कि इस परीक्षण का निष्कर्ष स्पष्ट टेक्स्ट पासवर्ड पर ही निर्देशित नहीं है, बल्कि "फास्ट हैशिंग एल्गोरिदम" के संरचनात्मक जोखिम की ओर इशारा करता है: कोई भी सिस्टम जो पासवर्ड स्टोर करने के लिए केवल एमडी5 जैसे हाई-स्पीड हैशिंग एल्गोरिदम पर निर्भर करता है, डेटाबेस चोरी होने के बाद पर्याप्त रूप से सुरक्षित नहीं रहेगा। कैस्परस्की ने रिपोर्ट में स्पष्ट रूप से कहा कि "एक हमलावर को लीक हुई सूची में से पांच में से तीन पासवर्ड को क्रैक करने में केवल एक घंटा लगता है।" जैसे-जैसे GPU प्रदर्शन में सुधार जारी है, पारंपरिक पासवर्ड हैश के लिए बचा हुआ सुरक्षा बफर समय नाटकीय रूप से कम हो रहा है।

Kaspersky विश्लेषण का मानना है कि हमले की दक्षता में सुधार का एक प्रमुख कारण मानव पासवर्ड चयन की उच्च पूर्वानुमानशीलता में निहित है। 200 मिलियन से अधिक लीक हुए पासवर्ड के पैटर्न विश्लेषण के माध्यम से, शोधकर्ताओं ने पाया कि कई उपयोगकर्ता अभी भी सामान्य शब्द, संख्या अनुक्रम और कीबोर्ड अनुक्रम संयोजन जैसे "नियमित" पासवर्ड का उपयोग करते हैं। ऐसे पैटर्न को आसानी से शब्दकोश हमलों और नियम-अनुकूलित क्रैकिंग एल्गोरिदम में एकीकृत किया जा सकता है, जो संपूर्ण खोजों के लिए आवश्यक समय को बहुत कम कर देता है।

यह अध्ययन 2024 में कैस्परस्की द्वारा किए गए इसी तरह के विश्लेषण के पिछले दौर के विपरीत है। परिणाम बताते हैं कि 2026 में पासवर्ड की समग्र टूटने की क्षमता दो साल पहले की तुलना में थोड़ी खराब हो गई है। हालाँकि परिमाण बड़ा नहीं है, केवल कुछ प्रतिशत अंकों की वृद्धि है, प्रवृत्ति अभी भी "अधिक आसानी से टूटने" की दिशा में आगे बढ़ रही है। कैस्परस्की ने बताया कि हमलावरों के लिए "गति बढ़ाने" की मुख्य प्रेरणा GPU प्रदर्शन के वार्षिक पुनरावृत्ति से आती है, जबकि उपयोगकर्ताओं की पासवर्ड आदतों में सुधार लगभग स्थिर हो गया है, जिससे अपराध और बचाव के बीच का अंतर बढ़ता जा रहा है।

"विश्व पासवर्ड दिवस" के बारे में चर्चा में, कई सुरक्षा विशेषज्ञों का मानना है कि "पासवर्ड दिवस" मनाते रहने के बजाय, उद्योग को बढ़ावा देने के लिए इस दिन को "फेयरवेल पासवर्ड दिवस" में बदलना बेहतर है ताकि जल्द से जल्द एकल पासवर्ड पर निर्भरता से छुटकारा मिल सके, या कम से कम खाता सुरक्षा वास्तुकला को पूरी तरह से नया रूप दिया जा सके। हालाँकि यह कथन कि "पासवर्ड मर चुके हैं" कई वर्षों से बार-बार अतिरंजित किया गया है, वास्तविकता यह है कि अधिकांश उपयोगकर्ता और उद्यम अभी भी लॉग इन करने के लिए पासवर्ड पर बहुत अधिक भरोसा करते हैं। सुरक्षा प्रचार ईमेल और विपणन अभियान हर साल जारी रहते हैं, लेकिन वे कमजोर पासवर्ड, बार-बार पुन: उपयोग और खराब सुरक्षा की वर्तमान स्थिति को मौलिक रूप से उलटने में सक्षम नहीं हैं।

प्रबंधित सेवा प्रदाता थ्राइव के "ऑन-डिमांड CISO" क्रिस गनर ने एक ईमेल साक्षात्कार में कहा कि पासवर्ड को पूरी तरह से हटाने की कोई आवश्यकता नहीं है, लेकिन इसे अलग-थलग करने के बजाय एक व्यापक "पहचान सुरक्षा रणनीति" में एकीकृत किया जाना चाहिए। उन्होंने बताया कि मजबूत पासवर्ड भी, यदि पहचान और पहुंच प्रबंधन वातावरण में एकीकृत शासन का अभाव है, तो ढीले कॉन्फ़िगरेशन, सत्र अपहरण या अनुमति के दुरुपयोग के कारण अप्रभावी हो सकते हैं। इसलिए, पासवर्ड को दूसरे कारक से बांधना सबसे अच्छा है, जिसमें बायोमेट्रिक्स जैसे कारकों को प्राथमिकता दी जाती है जिन्हें बायपास करना अधिक कठिन होता है।

गनर ने अधिक पूर्ण शून्य-विश्वास मॉडल बनाने और परिष्कृत पहुंच नियंत्रण और निरंतर सत्यापन के माध्यम से एकल खाते से समझौता होने के बाद पार्श्व आंदोलन के जोखिम को कम करने के लिए पहचान प्रशासन और टर्मिनल सुरक्षा के साथ बहु-कारक प्रमाणीकरण को एकीकृत करने का सुझाव दिया। उनके विचार में, संगठनों को यह मान लेना चाहिए कि "देर-सबेर पहला दरवाजा खुल जाएगा" और जटिल पासवर्ड और "सही हैश स्टोरेज" पर अपनी सारी उम्मीदें लगाने के बजाय, इसके पीछे सुरक्षा की कई परतें बनानी चाहिए।

IEEE के वरिष्ठ सदस्य और नॉटिंघम विश्वविद्यालय में नेटवर्क सुरक्षा के प्रोफेसर स्टीवन फ़र्नेल ने याद दिलाया कि पासवर्ड की समस्याएँ केवल "उपयोगकर्ताओं को खुद को बचाने के लिए सिखाने" के स्तर तक नहीं रह सकतीं। उन्होंने कहा कि भविष्य में पासवर्ड वास्तव में लंबे समय तक गायब नहीं होंगे, और नई पीढ़ी की सुरक्षा प्रौद्योगिकियों (जैसे पासवर्ड रहित लॉगिन, पासकी, आदि) की तैनाती भी बेहद असमान है। कई वेबसाइटों और सेवाओं ने अभी तक सहायता प्रदान नहीं की है, जिसके परिणामस्वरूप उपयोगकर्ताओं को पारंपरिक पासवर्ड और नए समाधानों के बीच आगे-पीछे स्विच करना पड़ता है, जिसके परिणामस्वरूप खंडित अनुभव और सह-अस्तित्व जोखिम होते हैं।

फर्नेल ने बताया कि कई मौजूदा सेवाएं या तो उपयोगकर्ताओं को स्पष्ट रूप से नहीं बताती हैं कि आधुनिक मानकों को पूरा करने वाले मजबूत पासवर्ड कैसे बनाएं, या बस पर्याप्त सख्त पासवर्ड नीतियों को लागू नहीं करते हैं, जिससे उपयोगकर्ता आसानी से कमजोर पासवर्ड के माध्यम से प्रक्रिया को पंजीकृत या संशोधित कर सकते हैं, जिससे स्रोत से छिपे खतरे पैदा होते हैं। उनके विचार में, इस "विश्व पासवर्ड दिवस" को जो वास्तविक संकेत भेजा जाना चाहिए, वह एक बार फिर उपयोगकर्ताओं को "सचेत रूप से सुरक्षा जागरूकता बढ़ाने" के लिए नहीं कहना है, बल्कि उन वेबसाइटों और सेवा प्रदाताओं से आग्रह करना है जो अभी भी अपनी उचित सुरक्षा जिम्मेदारियों को संभालने और अधिक सुरक्षित लॉगिन विकल्पों और अधिक उचित पासवर्ड आवश्यकताओं के कार्यान्वयन को बढ़ावा देने के लिए मुख्य प्रमाणीकरण विधि के रूप में पासवर्ड का उपयोग करते हैं।

कई विशेषज्ञों के अनुसार, चाहे वह मजबूत पासवर्ड प्रबंधन नियमों को अपनाना हो, या बहु-कारक प्रमाणीकरण, पासकी या यहां तक कि "पासवर्ड रहित" समाधानों की ओर बढ़ना हो, पहल पूरी तरह से अंतिम उपयोगकर्ता पर नहीं होनी चाहिए, बल्कि संगठनों और सेवा प्रदाताओं को प्रणालीगत वास्तुशिल्प समायोजन करने की आवश्यकता होती है। ऐसे समय में जब GPU कंप्यूटिंग शक्ति प्रचुर मात्रा में है और MD5 जैसे तेज़ हैशिंग एल्गोरिदम बेकार हैं, कोई भी पासवर्ड जो खुद को "जटिल, यादृच्छिक और हैशेड" मानता है, उसे रक्षा की अंतिम पंक्ति नहीं माना जाना चाहिए, बल्कि दरवाजे पर सिर्फ एक बुनियादी लॉक माना जाना चाहिए। जो वास्तव में सुरक्षा की निचली रेखा निर्धारित करता है वह इसके पीछे की संपूर्ण पहचान और पहुंच नियंत्रण प्रणाली है।