Google ने पहली बार खुलासा किया कि उसकी सुरक्षा टीम ने चल रहे साइबर हमले के दौरान कृत्रिम बुद्धिमत्ता द्वारा विकसित किए जाने वाले संदिग्ध शून्य-दिवसीय शोषण की खोज की और उसे सफलतापूर्वक अवरुद्ध कर दिया। Google थ्रेट इंटेलिजेंस ग्रुप (GTIG) द्वारा जारी एक रिपोर्ट के अनुसार, यह हमला एक "प्रसिद्ध साइबर अपराधी खतरा अभिनेता" द्वारा "बड़े पैमाने पर शोषण की घटना" शुरू करने और एक अनाम "ओपन सोर्स, वेब-आधारित सिस्टम प्रबंधन टूल" को लक्षित करने और प्लेटफ़ॉर्म के दो-कारक प्रमाणीकरण (2FA) तंत्र को बायपास करने के लिए उपयोग करने के प्रयास में किया गया था।

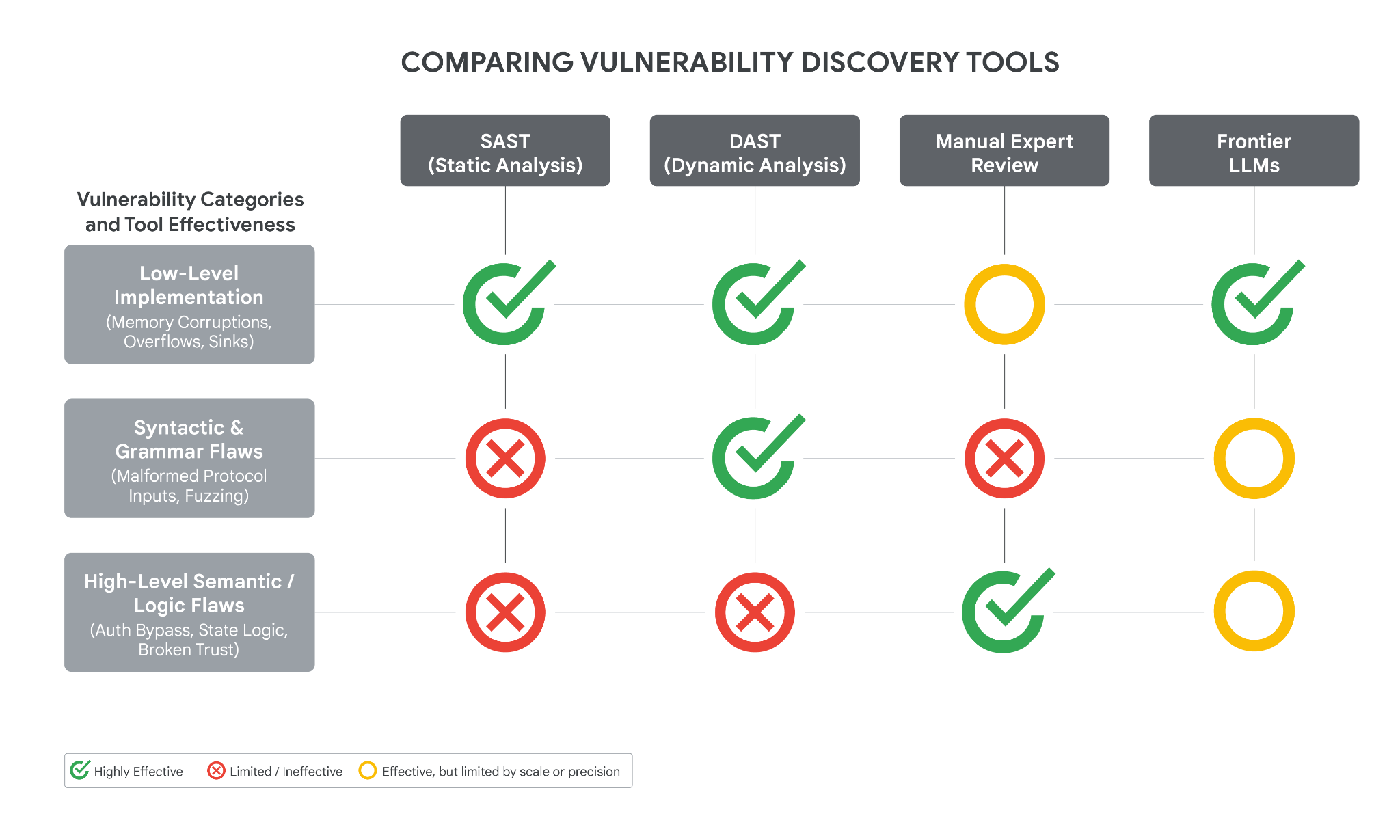

Google शोधकर्ताओं को हमले को अंजाम देने के लिए इस्तेमाल की गई पायथन एक्सप्लॉइट स्क्रिप्ट में कई सुराग मिले, जिन पर एआई द्वारा उत्पन्न होने का संदेह था, जिसमें "भ्रमपूर्ण सीवीएसएस स्कोर" और एक समग्र पाठ्यपुस्तक जैसी संरचित लेआउट शैली शामिल थी। ये सुविधाएँ बड़े भाषा मॉडल के सामान्य प्रशिक्षण डेटा प्रारूपों के समान हैं। रिपोर्ट में कहा गया है कि भेद्यता अनिवार्य रूप से एक "उच्च-स्तरीय सिमेंटिक लॉजिक दोष" है, जो प्लेटफ़ॉर्म के 2FA डिज़ाइन में "ट्रस्ट धारणा को हार्ड-कोड करने" के कारण होता है, जो हमलावरों को एक प्रवेश बिंदु प्रदान करता है जिसे स्वचालित टूल द्वारा बढ़ाया जा सकता है।

यह घटना ऐसे समय में हुई जब उद्योग साइबर सुरक्षा परिदृश्यों पर केंद्रित एआई मॉडल की क्षमताओं पर जमकर बहस कर रहा है, जैसे एंथ्रोपिक द्वारा लॉन्च किया गया मिथोस मॉडल, और हाल ही में लिनक्स कर्नेल भेद्यता की एआई-सहायता वाली खोज, इन सभी ने अपराध और रक्षा दोनों पर एआई की भूमिका पर निरंतर ध्यान आकर्षित किया है। Google ने कहा कि यह पहली बार है कि उसे स्पष्ट सबूत मिले हैं कि AI किसी वास्तविक हमले में भेद्यता शोषण प्रक्रिया में सीधे तौर पर शामिल है, लेकिन शोध टीम ने यह भी बताया कि वह वर्तमान में "यह नहीं मानता है कि इस हमले में Google के अपने जेमिनी मॉडल का उपयोग किया गया था।"

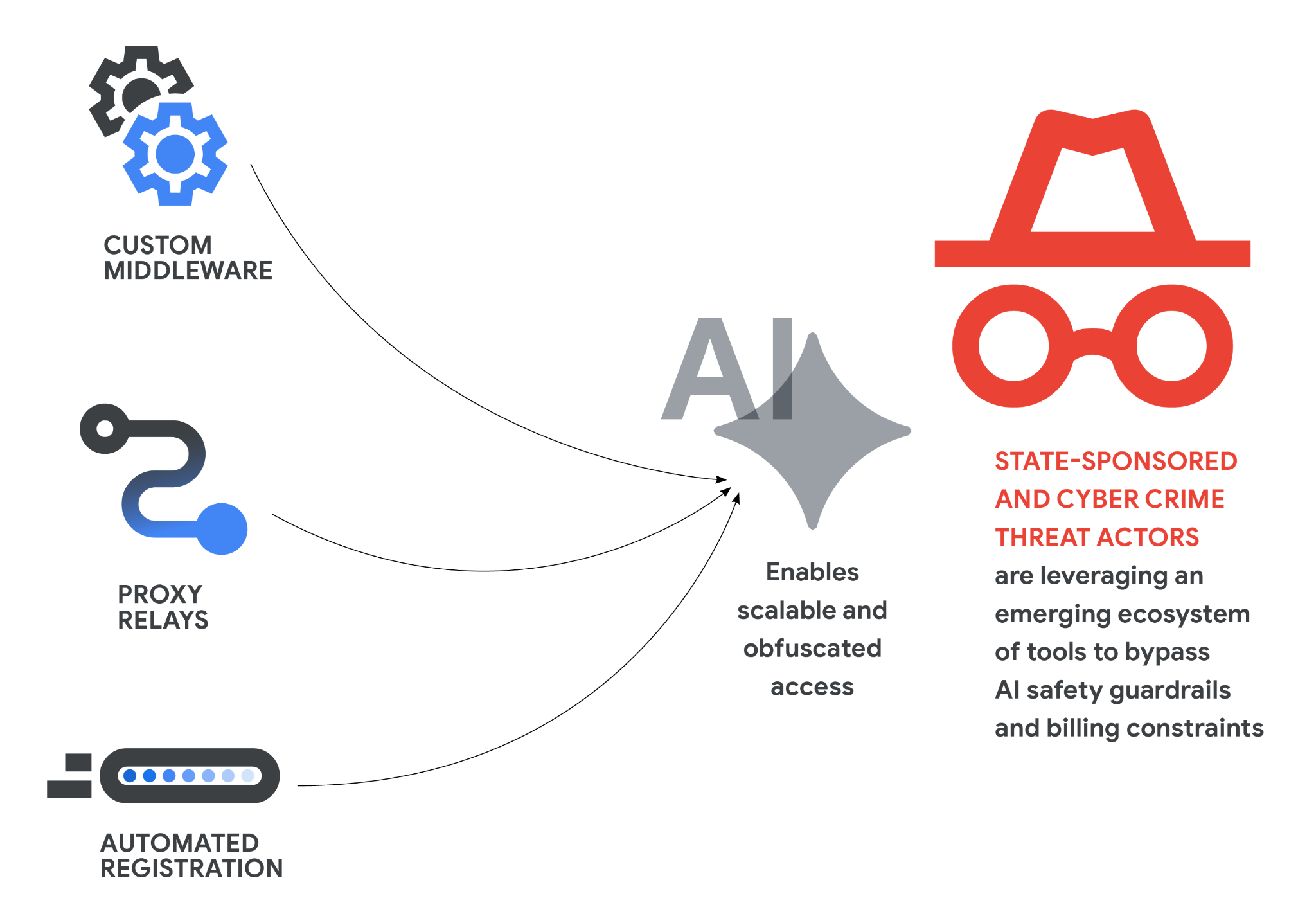

Google ने कहा कि उसने इस विशिष्ट हमले को सफलतापूर्वक "बाधित और अवरुद्ध" कर दिया है, लेकिन यह भी चेतावनी दी है कि हैकर्स सुरक्षा कमजोरियों को खोजने और उनका फायदा उठाने के लिए तेजी से व्यवस्थित रूप से AI का उपयोग कर रहे हैं, और प्रारंभिक खुफिया संग्रह से लेकर भेद्यता खनन और शोषण कोड लेखन तक स्वचालन में तेजी आ रही है। रिपोर्ट यह भी याद दिलाती है कि एआई सिस्टम और उसका पारिस्थितिकी तंत्र भी एक नई हमले की सतह बन रहे हैं: हमलावर अधिक एकीकृत घटकों को लक्षित करना शुरू कर रहे हैं जो एआई के लिए क्षमताएं प्रदान करते हैं, जैसे बाहरी टूल इंटरफेस और तीसरे पक्ष के डेटा कनेक्टर जो नए घुसपैठ पथ खोजने के लिए स्वायत्त रूप से कार्य करते हैं।

हमले के कोड लिखने के लिए एआई का उपयोग करने के अलावा, Google ने रिपोर्ट में एक प्रकार की प्रसार तकनीक का भी नाम दिया है- "व्यक्तित्व-संचालित जेलब्रेक"। हमलावर सावधानी से मॉडल को एक वरिष्ठ सुरक्षा शोधकर्ता या प्रवेश परीक्षण विशेषज्ञ के रूप में "कार्य" करने देने के लिए त्वरित शब्दों का निर्माण करेगा, इस प्रकार इसे आउटपुट सामग्री के लिए प्रेरित करेगा जिसे सुरक्षा नीतियों द्वारा इंटरसेप्ट किया जाना चाहिए, जिसमें सिस्टम में संभावित सुरक्षा कमजोरियों का पता लगाने या शोषण के विचारों को उत्पन्न करने में मदद करना शामिल है। Google ने इस बात पर जोर दिया कि इस प्रकार के हमले के पैटर्न से पता चलता है कि नेटवर्क सुरक्षा के क्षेत्र में AI की भूमिका तेजी से एक सरल रक्षात्मक उपकरण से अपराध और रक्षा दोनों के लिए एक नए "गुणक" के रूप में विकसित हो रही है। भविष्य में, एआई की गहरी भागीदारी वाले ऐसे शून्य-दिन के हमले अब अपवाद नहीं रह सकते हैं।